Osmička naležato představuje symbol nekonečna. Pro někoho třeba vesmír, pro jiného virtuální prostor. Pro Jindřicha Karáska to může být obojí. Druhý dubnový pátek s osmičkou v datu fyzicky usedl ke stolu v zadním koutě jedné z pražských kaváren, s očima zabodnutýma do monitoru. Jeho mysl se okamžitě vydala na cestu po síti.

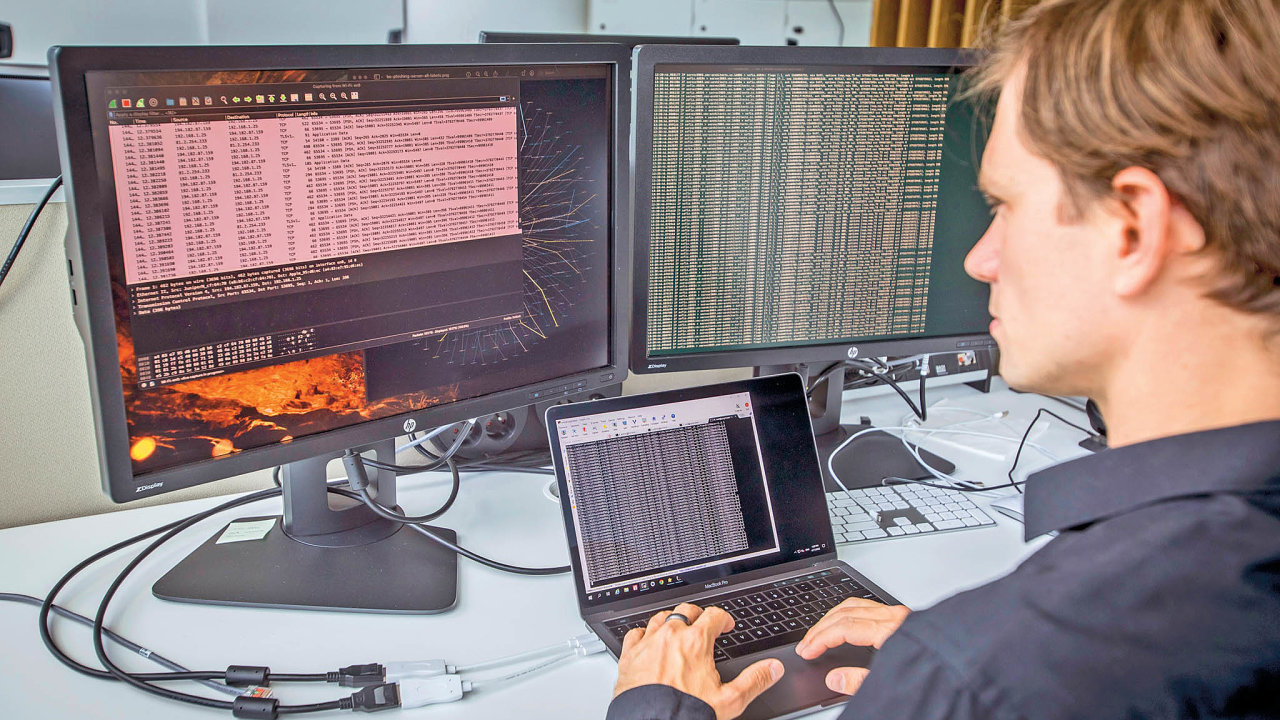

„Tady vidím všechny počítače, které se napojily na místní wi‑fi síť, každý má své specifické číslo, takzvanou MAC adresu, unikátní identifikátor síťové karty každého zařízení. A tohle je seznam aplikací, které bych mohl využít, abych se dostal dovnitř každého z nich,“ ukazuje na notebooku. Jedna z cest by mohla být, že s pomocí jedné z aplikací vytvoří falešnou přihlašovací stránku do wi‑fi sítě, která by po dotyčném požadovala přihlášení přes jeho e‑mail, včetně hesla. „Nebo jim vnuknu přihlášení přes Facebook. Lidem pořád nedochází, že heslo prostě v takovém případě nikam zadávat nemají,“ popisuje, jak jednoduché může být proniknutí do cizího počítače.

Dnes je v kavárně jen za sebe. Ačkoliv ve virtuálním světě může být jakoukoliv osobou, kterou si předem pomocí falešného profilu vytvoří, třeba maminkou na rodičovské dovolené, vědcem pracujícím na výzkumu anebo rovnou „zlým“ hackerem. Ve světě reálném se jako kybernetický odborník společnosti Trend Micro snaží útoky odehrávající se ve virtuálním prostoru odhalit a zamezit jim. Zásadní součástí jeho práce je proto zkoumat a rozkrývat právě praktiky zlých hackerů a mít neustálý přehled o tom, jak útočí, aby na to mohl protiopatřeními reagovat. „Pomocí různých falešných identit proto pátrám po tom, jak to dělají, a pak to zkusím v bezpečném prostředí sám, což mi následně pomáhá lépe zvolit účinnou obranu,“ vysvětluje.

Identit na sociálních sítích má tak už za osm let práce stovky. „Vytvořil jsem si i seznam se základními charakteristikami, protože spoléhat už jen na paměť při tak velkém množství dat nestačí. Každá má svůj profil a hesla, protože kvůli bezpečnosti a případné zranitelnosti musí být vedeny samostatně, bez vazby na jinou,“ vysvětluje.

Kdyby tomu tak nebylo a používal by například stále stejné heslo, jeho prolomením by rázem vzaly za své všechny jeho identity, a co hůř, mohla by být odhalena i ta pravá. Už tak si dává velký pozor na to, co komu řekne. Obezřetně jedná i na falešných webech, které sám vytváří. Sleduje, kdo a kdy je otevře, případně stáhne ze stránky jím vložený dokument, který se tváří záměrně jako důležitý, ale přitom je nezabezpečený. To vše mu slouží jako vodítko, když jde po konkrétní stopě nějakého útoku.

Každý je vlastníkem informací, které hackeři mohou zneužít či prodat. I obyčejný profil na sociálních sítích má pro ně cenu zlata.

Hackeři neustále vymýšlejí další a další typy virů, aby je současné antivirové programy nerozpoznaly. A jedním z Karáskových úkolů je odhalit možný útok včas, aby se zabránilo větším škodám.

Tajemství hackerova kufříku

Vojenský útok Ruska na Ukrajinu aktivizoval i virtuální svět. Kybernetický prostor včetně kriminálního prostředí se ideologicky rozdělil na dva tábory. Jednotliví členové gangů se přidávají na jednu nebo druhou stranu, „hodní“ i „zlí“. A všichni zdokonalují metody, pomocí kterých se snaží ovlivnit dění. Dnes už promyšlenými a cílenými útoky s pomocí psychologických metod a často i nepřímo skrze osobu, která netuší, že by vůbec mohla být zajímavým cílem. Nezabezpečený počítač nebo neuvážené kliknutí na nějaký odkaz mohou mít neblahé následky.

Karásek v kavárně otevírá nevelký černý kufřík s nápisem Hak 5 a tituluje ho s úsměvem „zlý“. Uvnitř je několik zařízení, černých krabiček různých velikostí a tvarů. Jsou to nástroje na prohledávání počítačových sítí zaměřené na konkrétní druhy dat. Například na uniklé databáze či hackerské nástroje. „Tahle anténa dovoluje odposlouchávat wi‑fi sítě až do dvou kilometrů daleko. A tahle větší černá krabička dokáže předstírat, že je jiná síť, a dotyčný netuší, že se nepřipojuje na svou, ale data poskytuje někomu dalšímu,“ ukazuje expert.

Existují i aplikace pro specializovaný hardware, které útok výrazně zjednoduší. Například Dwall, který zobrazí v prohlížeči vše, co právě prochází hackerem vytvořenou wi‑fi sítí a co není šifrované. Anebo Evil Portal, který hackerovi umožní vytvořit přihlašovací okno na wi‑fi tak, jak ho známe z kaváren a letišť. S drobným, ale podstatným rozdílem, jímž je právě zadání hesla. Mnoho lidí zadá to, které používá pro e‑mail. Další možností je Meterpreter, umožňující útočníkovi prozkoumat konkrétní počítač.

Další zařízení z kufříku vypadá jako běžná USB flashka, ale říká se mu Rubber Ducky. Počítači umí vnuknout myšlenku, že je jeho skutečný uživatel, a přiměje ho splnit příkaz – třeba takový, aby mu vydal veškeré wordovské dokumenty a z původního zdroje je smazal. Mimikatz zase umí ze systému Windows přečíst hesla. A hardwarový keylogger pak snímá stisknutí kláves. „Díky němu je vidět všechno, co se na počítači napíše,“ popisuje Karásek zařízení, které je nutné instalovat fyzicky na konkrétní počítač.

Podle Karáska se dá zneužít všechno, co má mikročip, nějakou logiku fungování, operační systém anebo vlastní mysl, protože to vše jde nějakým způsobem hacknout. „K tomu, aby se někdo stal hrozbou, potřebuje mít splněné vlastně jen tři podmínky: příležitost, záměr a schopnost. A pak už stačí jen fantazie,“ vypočítává.

I rukopis může leccos prozradit

Hackeři stále více využívají volně dostupné zdroje, pracují ve velké míře se sociálními sítěmi, kde si vytvářejí falešné identity, nebo prohledávají různé databáze a systémy, dokud nenarazí na zajímavou či podezřelou informaci, se kterou pak začnou pracovat. Každému z nich vyhovuje něco jiného a většina si vytvořila určitý rukopis, podle kterého je lze vysledovat. Karáskovou specialitou jsou vztahové grafy.

„Zjistil jsem, že mi právě ty nejvíc pomáhají rozkrýt různé vazby, návaznosti, vzájemné vztahy, souvislosti, včetně jejich emotivního zabarvení, a díky tomu i různé odchylky a anomálie. To vše mi napoví, kterým směrem se mám v pátrání po určitém cíli vydat dál,“ vysvětluje nad obrazcem, který laikovi připomíná hvězdokupu doprovázenou změtí různých čar. S použitím algoritmu, který dokáže text převést do podoby zmíněného vztahového grafu, získá informace o vazbách mezi jednotlivými prvky uvnitř. „Takže tato strojová analýza mi umožní sledovat třeba stovky webů najednou a získat informace o dění na nich tak, aniž bych musel jejich veškerý obsah skutečně číst,“ říká Karásek.

Zneužít se dá všechno, co má mikročip, nějakou logiku fungování, operační systém anebo vlastní mysl, protože to vše jde hacknout.

Pomocí takových grafů už vystopoval například vyděrače modelek a influencerek, který zcizoval jejich profily na sociálních sítích, ale třeba i aktivitu hackerského gangu, který útočil na klienty belgických a nizozemských bank. Karásek potvrdil celkem třináct obětí, i když je podle něj možné, že později hackeři použili stejný kód na útok ve větším měřítku, a tedy má více obětí. „Podařilo se mi najít jejich slabé místo a proniknout do systému. Zjistil jsem, že zřejmě operují v Indonésii. Dál už to musí řešit tamní složky a ověřit, zda tam skutečně fyzicky jsou,“ dodal.

Stejným postupem odhalil před pár týdny i skupinu útočící na české instituce. V tomto případě nejsou však motivem finance, ale geopoliticky citlivé cíle. V této souvislosti momentálně analyzuje útok hackera, který dokáže unést web svému vlastníkovi a udělat z něj účinný a téměř nevystopovatelný nástroj na krádež přihlašovacích údajů.

„Hacker využívá zranitelnost v programovacím jazyku. Díky tomu dokáže spustit na určitých webech, které kvůli nedostatečné aktualizaci obsahují bezpečnostní chyby, příkaz, kterým si na web mezičlánku nainstaluje vlastní kód a ten mu mimo jiné umožní posílat maily. Skrz ně tak získá hacker údaje, které oběť sama vyplní na podvržené přihlašovací stránce. Jde vlastně o pokročilý phishing, který se maskuje za stovkami hacknutých webů. „Hackeři na web dostanou kus svého kódu, který je tak dobře schovaný, že to člověk téměř nezjistí. Navíc kód upraví, aby to bylo běžně nečitelné, ale funkční, a tak to nepoznají ani pokročilé nástroje na detekci,“ konstatuje. Pomocí kódu pak dochází k rozesílání mailů a odkazování na falešné přihlašovací stránky. A díky tomu pak následně může hacker získat přístup do vnitřních sítí některých institucí a zcizit data.

Takzvaně hodní hackeři mohou využít killchain, systém kroků, kdy aktivitu hackerů přeruší nějakým protiopatřením. Například zablokováním přístupu na stránku nebo jeho aktivitu přesměrují do jiné sítě, kde nemůže škodit a odkud jej lze dál „bezpečně“ sledovat. Karásek proto připomíná, že je důležité všechno, co děláme na internetu, vnímat v souvislostech a být obezřetní. Takže například když obvykle řeší urgentní platební příkaz ve firmě účetní a najednou přijde od někoho jiného, je to podezřelé. Je potřeba si proto ověřovat informace – zda je poslal někdo věrohodný, třeba i přes SMS nebo e‑mail.

Hackeři často útočí nejdříve skrze někoho blízkého. Podle Karáska je vlastně úplně každý vlastníkem informací, které mohou zneužít či prodat. „Přes stejné heslo, které používáme pro osobní i pracovní účely, třeba mohou napadnout zaměstnavatele,“ konstatuje. Může jít o peníze na účtu, citlivá data nebo digitální identitu. I obyčejný profil na sociálních sítích s dlouhou historií fungování má totiž pro hackery cenu zlata – je důležitý pro vstup na darknet, což je termín užívaný pro sítě dostupné pouze skrze specifické postupy a umožňující nelegálně sdílet různé soubory beze strachu z odhalení. Využívají ho teroristé, zločinci, prodejci zakázaného materiálu, sdílejí se tu ilegální soubory typu pornografie či padělaného softwaru.

Takže když se například ve zprávách objeví podezřelá informace, je Karáskovým úkolem, aby ji prověřil. V takovém případě se vydává právě na darknet. „Získat si důvěru trvá týdny až měsíce. A důležité je také to, že ačkoliv pracujete s falešným profilem, něco z vašich informací musí být pravdivé. Jde o to, abyste se dokázal s někým o tom bavit a nebylo znát, že o tom ve skutečnosti nic nevíte. Já často udávám například zálibu v cestování nebo geologii,“ vysvětluje. Ale občas se podle něho také stane, že je určitá místnost z prostoru smazána, a jemu pak nezbývá než začít opět nanovo.

Zaujal vás článek? Pošlete odkaz svým přátelům!

Tento článek je odemčený. Na tomto místě můžete odemykat zamčené články přátelům, když si pořídíte předplatné.

Aktuální číslo časopisu Ekonom

Aktuální číslo časopisu Ekonom